Daweikakl AA type 은 2023년도에 12,800mAh 가 출시 되었고, 2024년도에 3,800mAh 가 출시 되었습니다. 이전의 Daweikala AA 1.5V Li-ion 12800mAh 방전 테스트 결과로 봐서는 1,500mAh 정도의 제품을 12,800mAh 로 뻥용량 표기한 제품으로, 자기네들이 봐도 좀 그런지.. 2024년도에는 3,800mAh 로 낮게 표기를 하여 출시를 하였습니다.

12,800mAh 도 가격대비 가성비 제품이라 사용을 할 만은 했는데, 필리핀 투어를 가려다 보니, 제품의 표기 용량이 너무 높게 표기가 되어 있어 비행기 휴대가 불가능 한 문제가 발생을 하여, 2024년도에 나온 3,800mAh 제품을 추가 구매를 하게 되었고, 다시 테스트를 해 보게 되었네요.

역시나 표기용량인 3,800mAh 도 뻥용량으로 추측이 되고, 대략 이래저래 테스트를 해 보니 AA type 은 대부분 1,000mAh ~ 1,500mAh 사이에서 형성이 되는 것으로 보여집니다.

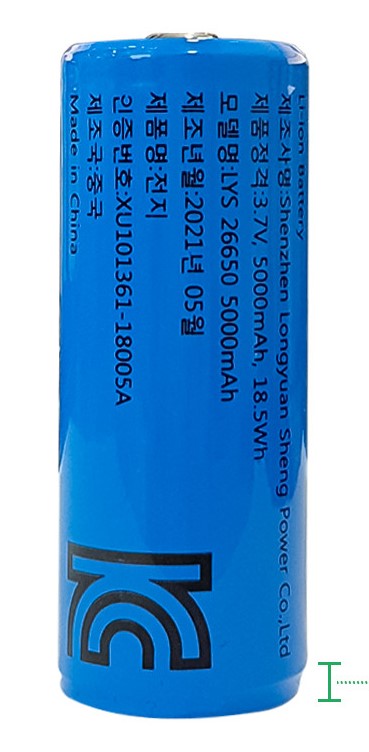

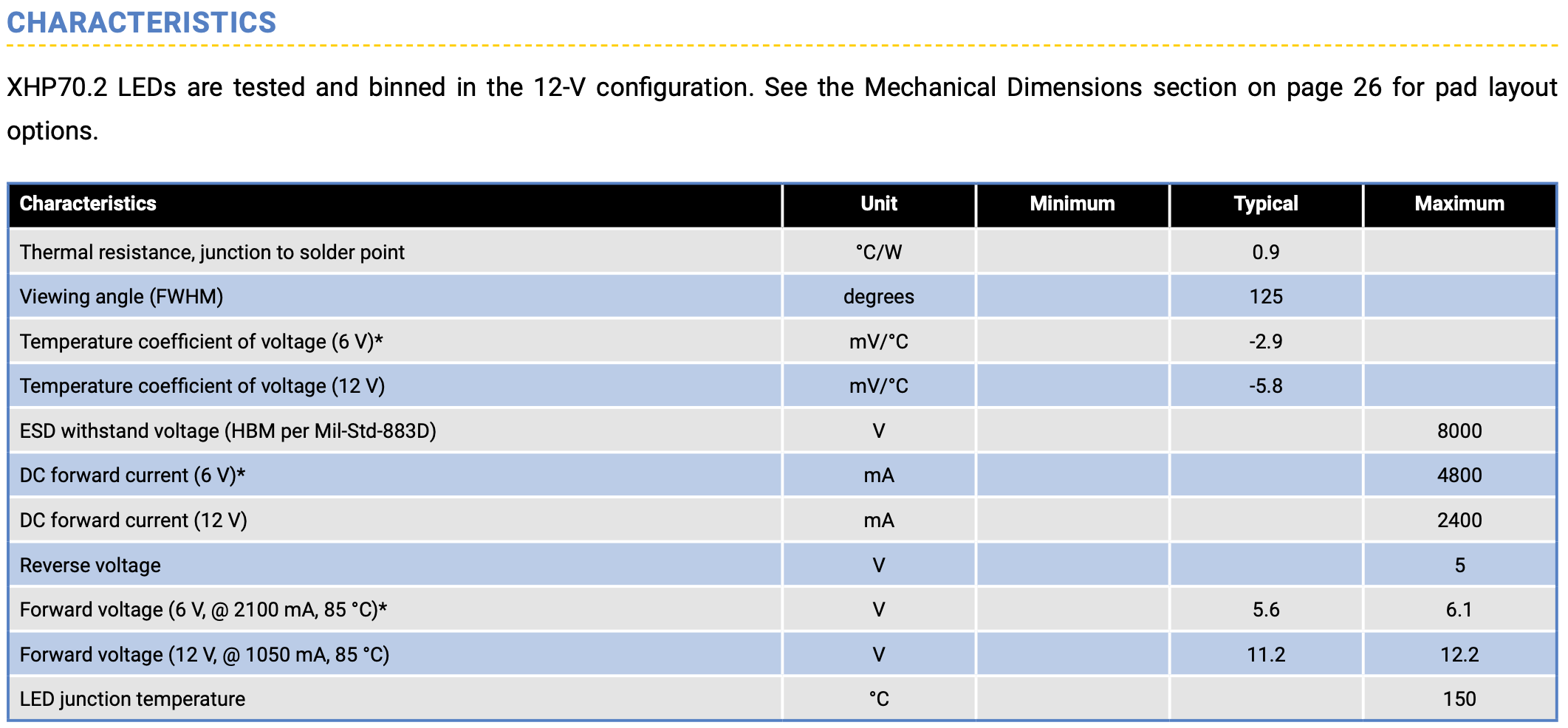

SPECIFICATION

| 공칭 전압 | 1.5V |

| 종지 잔업 | Unknown |

| 용량 | 3,800mAh |

| 충전 방식 | 5V USB-C |

| 충전 사이클 | 2000회 |

12,800mAh 와 같이 생산자 및 제품 정보는 확인이 불가했습니다. 알리발 ***kala 제품들은 모두 생산자 미상이더군요. 역시 확인은 불가하고 12,800mAh 제품과 동일하게, 과충전/과방전 보호회로가 있고, 3.7 V를 1.5V로 강압을 하며, USB-C interface 로 충전을 하는 제품입니다.

역시나 강압을 하는 제품이라 종지 전압(Cut-off 전압)은 의미가 없을 것으로 보여, 일반 Ni-MH 의 종지 전압인 0.9V 로 테스트를 진행 했습니다. 알카라인 전지의 종지전압인 0.8V 로 바꾸는 것이 더 이상적이기는 할 것 같은데, 어차피 1V 정도 떨어지면 갑자기 0V로 떨어지므로 0.8 이나 0.9의 차이는 의미가 없을 듯 싶네요.

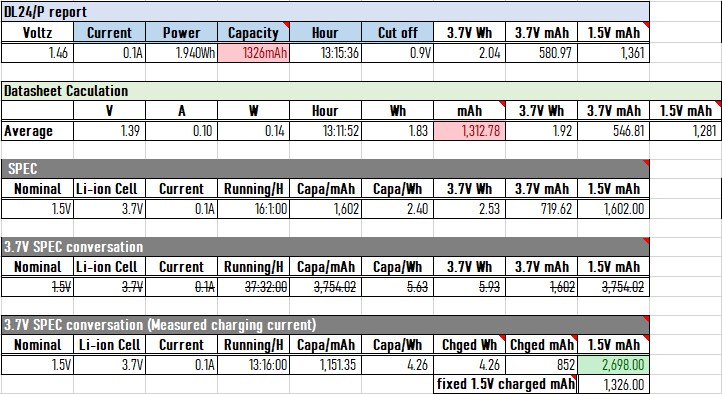

아래의 결과는 구매한 제품 8개 중, 5개의 평균값 입니다. 나머지 3개는 방전량이 좀 떨어지는 평균 1,100mAh ~ 1,200mAh 정도의 결과가 나왔습니다. 역시나 동일 모델 상에서의 성능 차이가 발생하고 있었습니다.

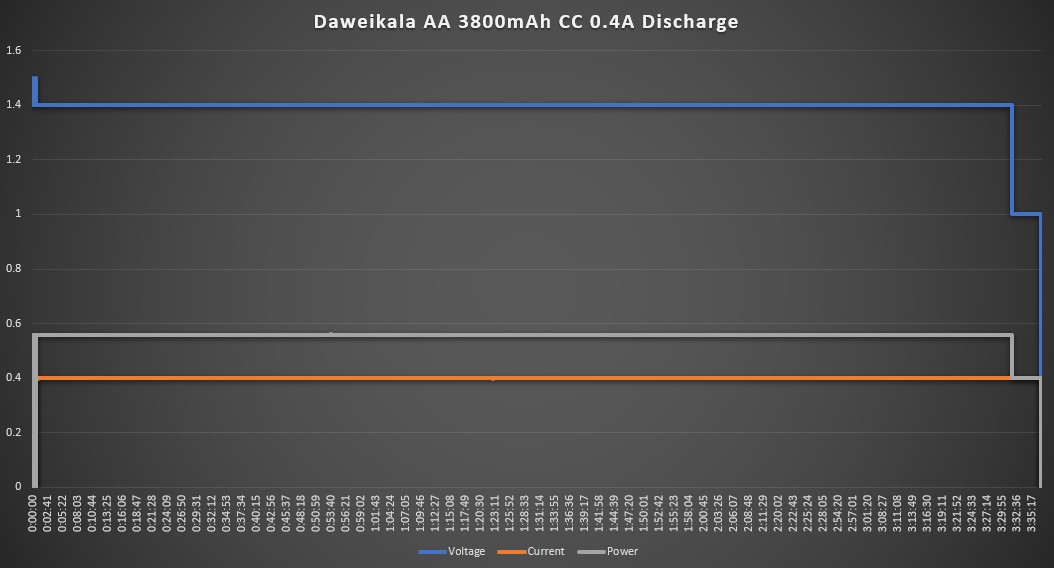

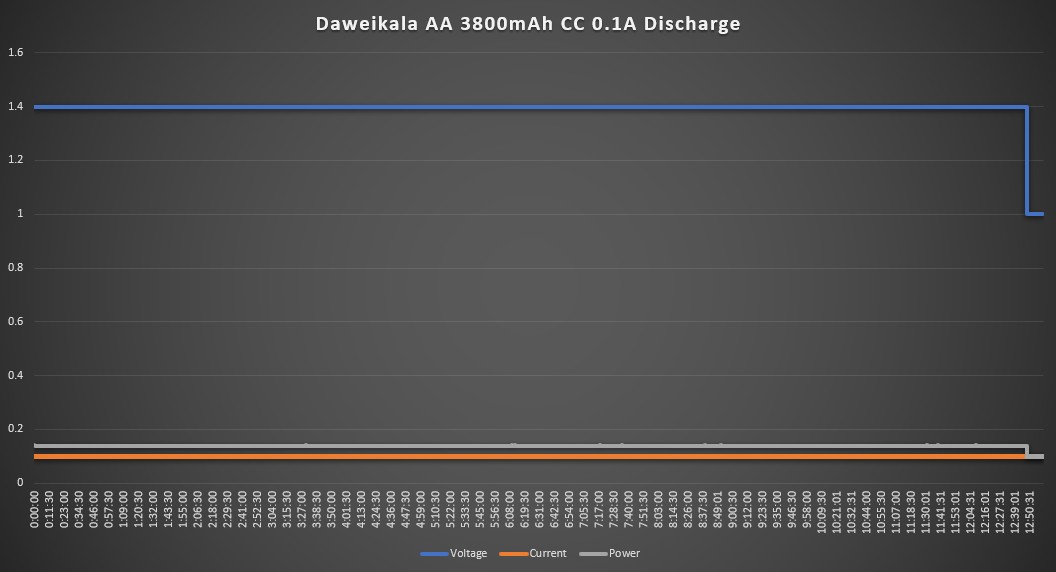

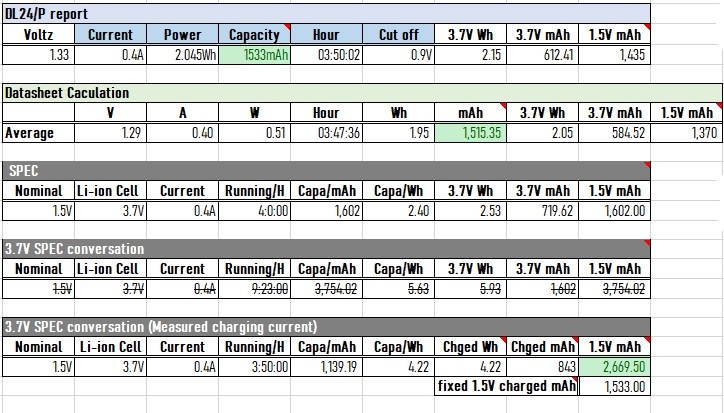

1. 0.4A CC (정전류) 방전 테스트, Cut-off 0.9V

역시나 표기 용량 3,800mAh 는 예외없이 뻥이었습니다. 측정된 용량은 1,447 mAh 이며, 충전량은 5V, 801mAh 로 충전 효율은 57.05% 정도 되었습니다. 전압도 1.5V 근처에서 잘 나와 주고 있습니다.

방전량은 이전 모델일 12,800mAh 제품과 비슷한데, 충전 효율이 39% 정도에서 57% 정도로 획기적으로 좋아졌네요.

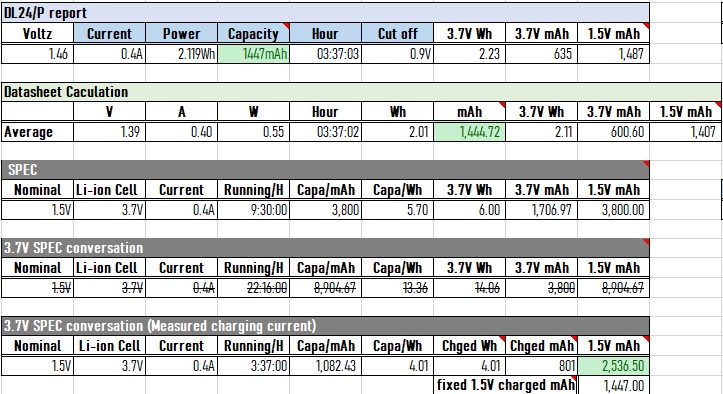

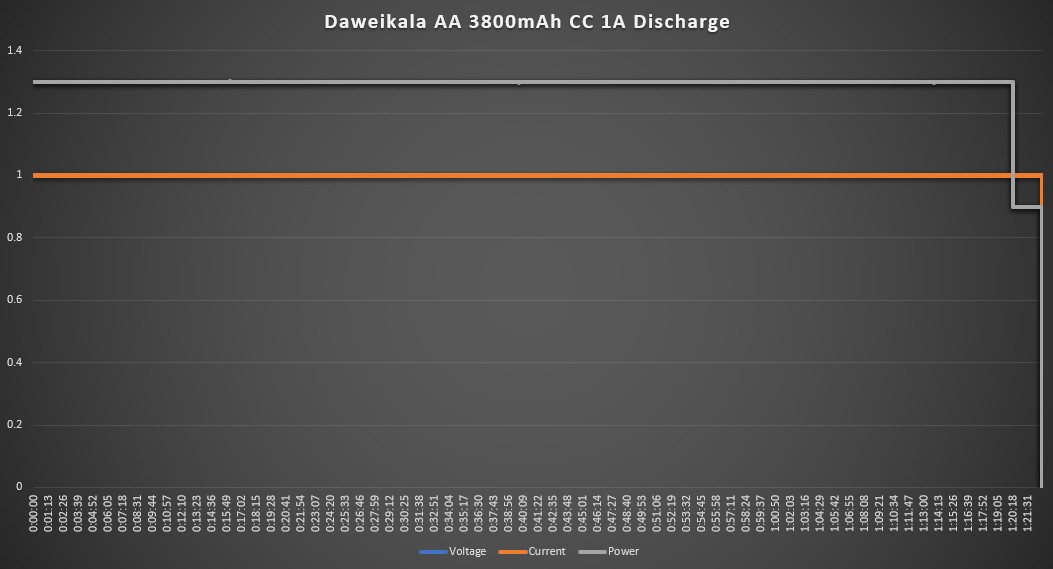

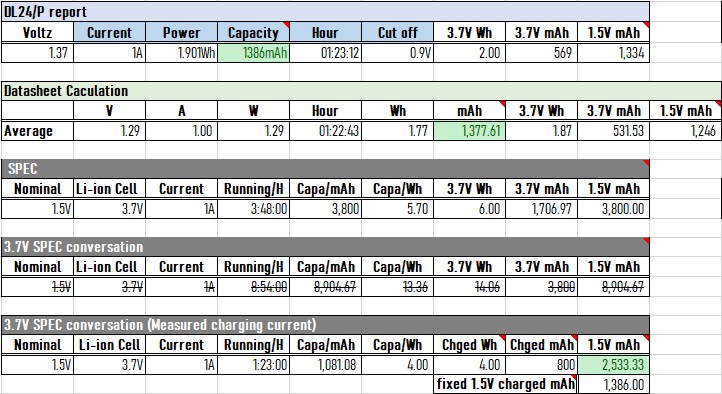

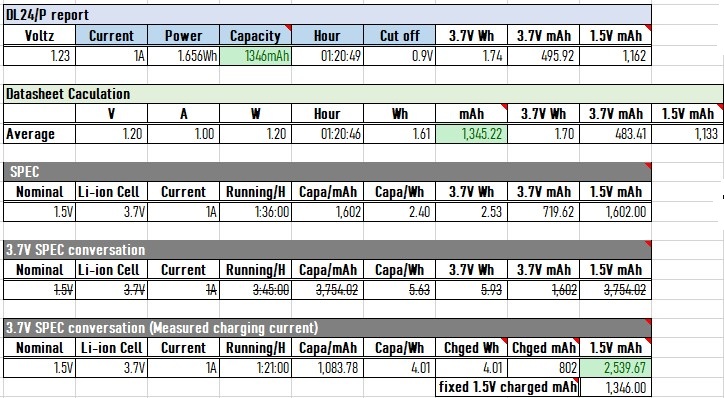

2. 1A CC (정전류) 방전 테스트, Cut-off 0.9V

1A 테스트도 무난하게 잘 나오는 것 같기는 한데, 12,800mAh 제품 보다는 동작 전압이 0.5V 정도 떨어집니다. 방전량도 좀 떨어지는 군요. 그래도 충전 효율은 역시 3,800mAh 제품이 12,800mAh 제품 (45.51%) 보다 9% 정도 더 좋습니다. 1,386mAh 방전하여, 5V 800mAh 를 충전하였으므로 효율이 54.71% 가 나왔습니다.

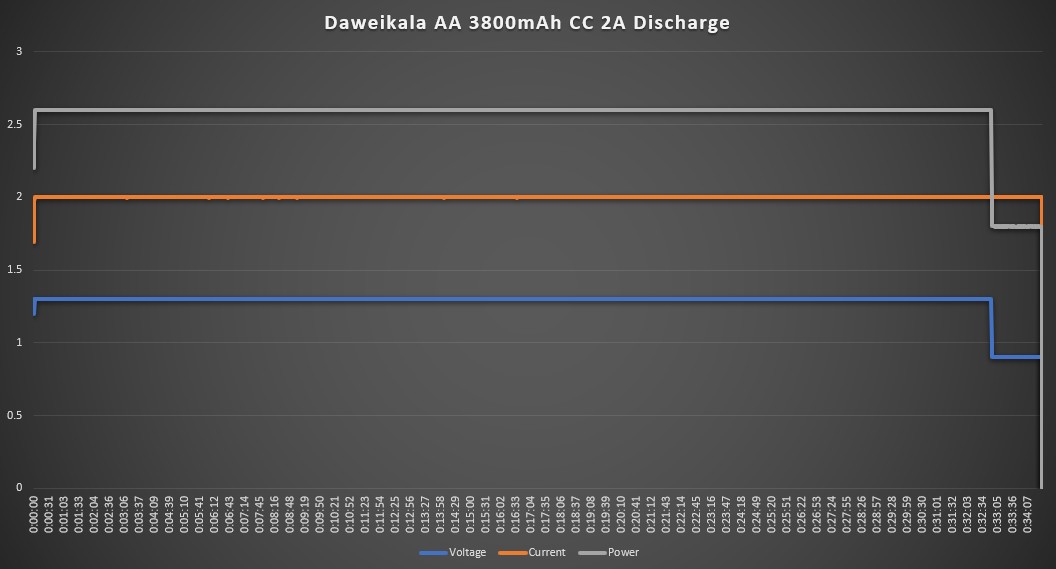

3. 2A CC (정전류) 방전 테스트, Cut-off 0.9V

이전 모델이나, BASMAN BLB-1650 제품을 테스트 했을 때, 2A 방전은 거의 지원 안되는 것이나 다름 없었는데, Daweikal 3,800mAh 모델은 2A 방전이 아주 안정적으로 지원이 되었습니다. 이 제품은 2A 로 30분 정도 방전이 가능한 것으로 보아, 2C 방전이 가능하고 2C 방전 시에 1,150mAh 정도의 방전량을 가지고 있는 것으로 보입니다. 즉 고방전용으로 사용이 가능 한 것으로 보여집니다. 전압이 1.3V 대라서 조금 아쉽기는 하지만 안정적으로 방전이 가능하다는 것만으로도 제품 사용 용도가 더 넓어졌다는 의미이죠. 동일 가격이면 굳이 2A 방전이 지원되지 않을 제품을 살 이유가 없겠죠.

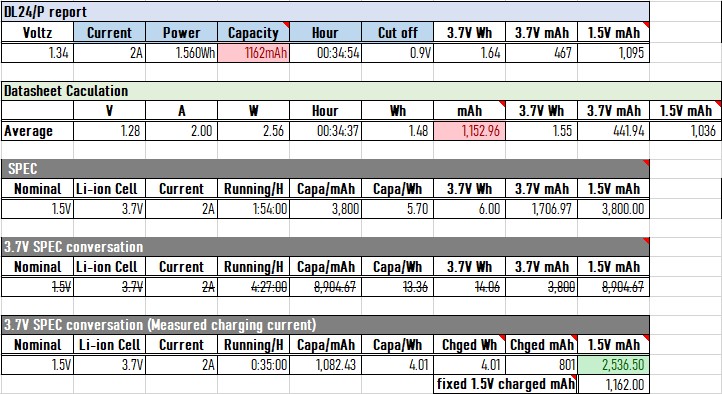

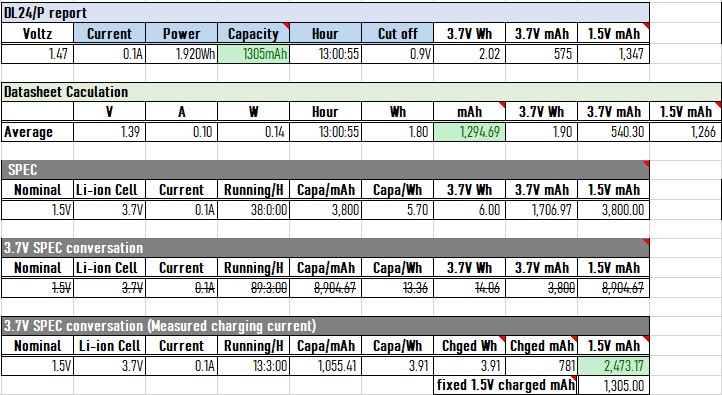

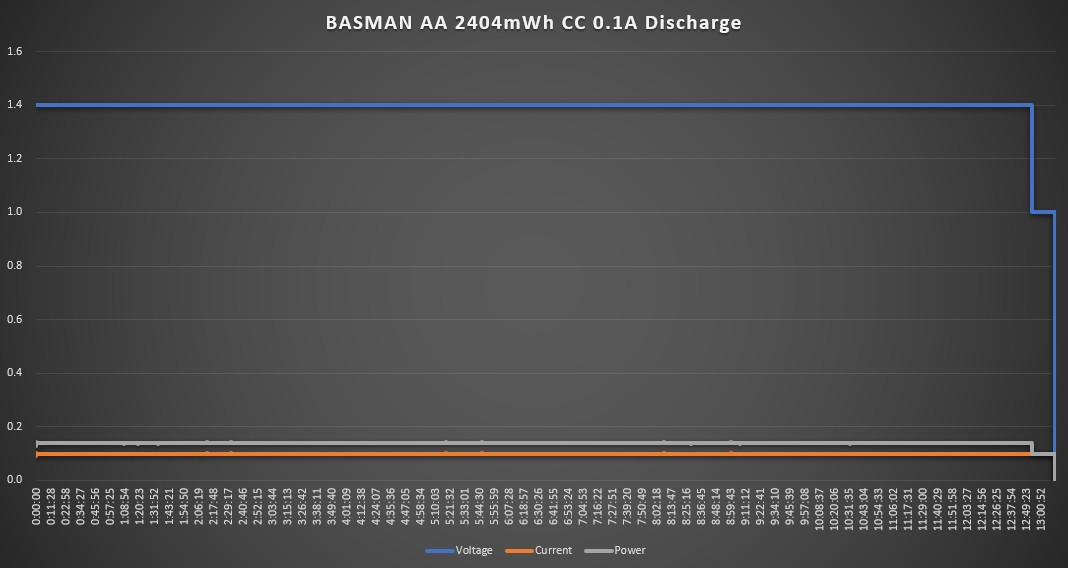

4. 0.1A CC (정전류) 방전 테스트, Cut-off 0.9V

0.1A 방전도 기대시간 만큼 방전이 잘 되는 것으로 보여집니다. 전압도 1.5V 근처에서 stable 하게 잘 유지 되었고요. 방전량이 좀 줄어 충전량도 781mAh 정도로 줄기는 했지만, 충전 효율은 52.77% 로 역시 이전 제품 보다는 좋아진 것으로 보여집니다.

결론

일단, 표기 용량만 봐서는 12,800mAh 제품과 마찬가지로 표기 용량의 35% 정도 효율을 보이기 때문에 구매를 하면 안되는 제품입니다만, 실 측정 결과로 보면 대부분의 AA type Li-ion 제품과 비슷하거나 좀 더 나은 결과를 보여 줍니다.

이전에 테스트한 제품들과 비교를 해 보면,

| BASMAN BLB-AA 1640 | Daweikala AA 12,800mAh | Daweikala AA 3,800mAh | |

| 가격 | ₩9,225 | ₩2,638 | ₩2,394 |

| 표기 용량 | 2,404mWh / 1,602mAh | 12,800mAh | 3,800mAh |

| 측정 용량 | 약 1,350mAh | 약 1,500mAh | 약 1,350mAh |

| 공칭 전압 | 1.5V | 1.5V | 1.5V |

| 종지 전압 | 보호 회로가 있어 무의미함 | 보호 회로가 있어 무의미함 | 보호 회로가 있어 무의미함 |

| 방전 구간 | < 1.5A / 1.2 ~ 1.5V | < 1.5A / 1.4 ~ 1.5V | < 2.0A / 1.35 ~ 1.5V |

| 최대 충전 | 약 1,000회 | 약 2,000회 (보장 못함) | 약 2,000회 (보장 못함) |

일단, 가격 대비로만 봐서는 Daweikala 제품을 선택안할 이유가 없습니다. 특히나 3,800mAh 제품은 2A 방전도 무난하게 지원을 하니 선택을 하지 않을 이유가 없을 것 같네요.

Daweikala 제품을 선택하는데 있어 가장 문제점은 KC 인증을 받지 않은 제품이라는 것입니다. EU의 CE 인증이 있다고는 하지만, 제조사 정보조차 알 수 없어 인증 번호를 확인할 길이 없으므로, 정말 인증을 받았는지 여부 확인이 불가 합니다.

Daweikala 3,800mAh 제품은 대략 1,350mAh 정도의 방전량을 가졌고, 최대 2A 정도의 고방전이 가능하며, 이전 제품인 12,800mAh 제품 보다 충전 효율성이 많이 좋아진 제품입니다. Daweikala 12,800mAh 제품을 구매했던 분이라면 당연히 3,800mAh 제품으로 갈아타는 것이 더 좋은 선택일 것이고요.

Li-ion 제품의 가장 큰 단점인 발열과 발화를 생각한다면, 저방전으로 동작하는 제품이나 관리하에 동작 시킬 수 있는 고방전 제품에는 충분히 알카라인 전지나 NI-MH 충전지를 대체 안할 이유는 없을 것 같네요.

다만, 위의 개당 2,400 원대의 가격은 event 가격으로 보여지며, 대략적으로는 4,000 ~ 5,000 사이의 가격대를 가지고 있는 것으로 보여집니다. 4,000원 이하의 가격이라면 시도해 볼만한 가성비 있는 제품으로 보여집니다.

참고로, 이번에 2,400원으로 구매를 했을 경우, 제품 포장이 부실해서 2번 연속 파손 환불을 진행했고, 3번째 재구매에서 겨우 제품을 정상 수령 했습니다. 실은 1개가 약간 파손이 있었는데.. 또 환불하고 재무매하기가 그래서 그냥 배송 완료를 시켜 버렸네요 ^^ 파손된 것이 성능이 덜 나왔으면 그나마 덜 슬펐을텐데.. 파손된 제품이 성능이 잘나온 5개에 포함이 되었네요

Daweikala AA 3800mAh.zip

Daweikala AA 3800mAh.zip

Comments List

정말 필요한 정보였습니다.

유용한 실험 감사합니다.